Come l'Architettura del Pannello di Controllo Motore Abilita il Debug Remoto

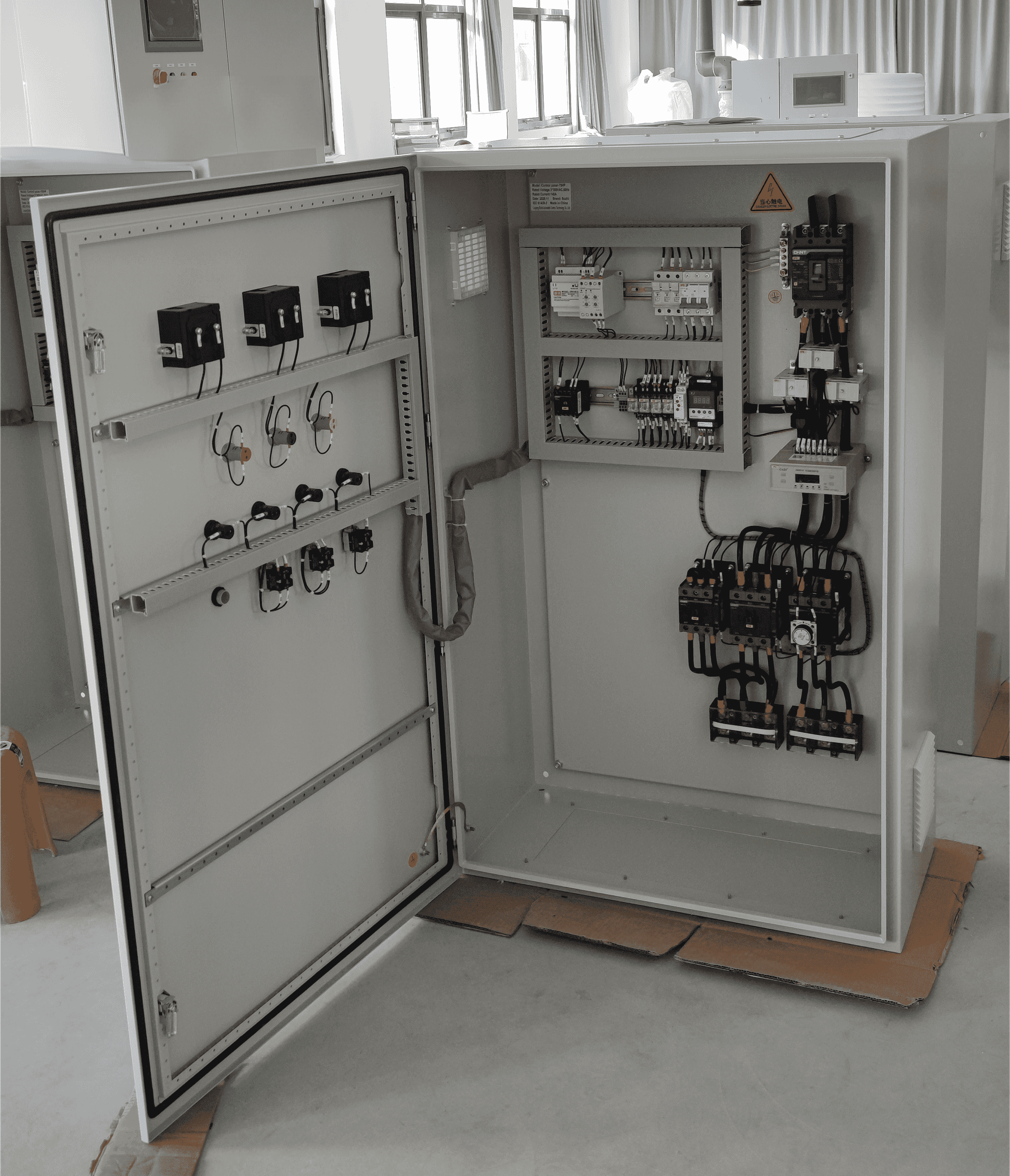

Moderno pannello di controllo del motore l'architettura abilita il debug remoto attraverso strati di comunicazione integrati e firmware rinforzato. Questa progettazione consente agli ingegneri di diagnosticare problemi, eseguire aggiornamenti e monitorare le prestazioni senza accesso fisico ai siti industriali, riducendo i tempi di fermo operativo e i costi di manutenzione.

Protocolli di Comunicazione Integrati: Supporto Modbus TCP, EtherNet/IP e OPC UA

I protocolli industriali standardizzati costituiscono la base della connettività remota:

- Modbus TCP/IP fornisce uno scambio dati semplice e affidabile per i parametri del motore in tempo reale, inclusi tensione, corrente e temperatura.

- EtherNet/IP supporta il controllo ad alta velocità e sincronizzato su sistemi distribuiti, consentendo una precisa coordinazione di più azionamenti e sensori.

- OPC UA (Open Platform Communications Unified Architecture) fornisce un trasferimento dati strutturato, crittografato e indipendente dal produttore tra controller e strumenti di diagnostica, essenziale per l'interoperabilità sicura tra piattaforme diverse.

Insieme, questi protocolli trasformano i dati grezzi provenienti dai sensori in informazioni utilizzabili accessibili tramite sistemi SCADA o dashboard basate su cloud. Il framework di sicurezza integrato di OPC UA—che include crittografia, autenticazione e controllo degli accessi basato sui ruoli—garantisce diagnosi remote sicure senza esporre la logica di controllo a utenti non autorizzati.

Fondamenti del firmware: Secure Boot, aggiornamenti OTA e API di diagnostica

Un firmware robusto garantisce affidabilità e sicurezza durante le operazioni remote:

- Secure Boot verifica l'integrità del firmware all'avvio, impedendo l'esecuzione di codice manomesso o non firmato, una protezione fondamentale durante l'applicazione di patch a distanza.

- Aggiornamenti Over-the-Air (OTA) consentono il rilascio sicuro e senza interruzioni di miglioramenti del firmware e aggiornamenti di sicurezza, riducendo i tempi di fermo fino al 70% rispetto agli interventi manuali (Automation Insights 2023).

- API di diagnostica forniscono dati standardizzati sullo stato della macchina, inclusi spettri di vibrazione dei cuscinetti, andamenti della temperatura degli avvolgimenti e resistenza d'isolamento, abilitando avvisi di manutenzione predittiva prima del verificarsi di guasti.

| Caratteristica | Funzione | Impatto sul debug remoto |

|---|---|---|

| Secure Boot | Verifica l'autenticità del firmware | Impedisce l'iniezione di malware |

| Aggiornamenti OTA | Consente il deployment remoto del firmware | Elimina le visite di manutenzione in loco |

| API di diagnostica | Fornisce dati strutturati sullo stato della macchina | Facilita la previsione dei guasti basata su intelligenza artificiale |

Questa architettura stratificata—che combina protocolli interoperabili e firmware sicuro dal punto di vista informatico—crea un framework unificato e scalabile per la risoluzione remota dei problemi in modo sicuro ed efficiente nelle reti industriali.

Pannelli di controllo motore principali verificati per il debug remoto

Siemens SIMATIC IOT2050 + SIRIUS ACT Pannelli integrati

Quando combinato con gli avviatori motore SIRIUS ACT, il PC industriale Siemens SIMATIC IOT2050 crea un sistema di controllo motore che funziona in modo ottimale per scopi di diagnostica remota. Il dispositivo è dotato di un server OPC UA integrato che invia dati crittografati secondo gli standard industriali a servizi cloud o software di analisi locale. L'integrazione con TIA Portal semplifica l'individuazione dei problemi quando si verificano. Inoltre, sono presenti funzionalità di sicurezza integrate direttamente nell'hardware, come processi di avvio sicuro e trust anchor, che impediscono a chiunque di manomettere il firmware durante le sessioni di accesso remoto. Ciò che risulta particolarmente prezioso è il fatto che le API di diagnostica forniscano misurazioni dettagliate, come la temperatura degli avvolgimenti nel tempo e i modelli di vibrazione su diverse frequenze. Queste informazioni consentono ai team di manutenzione che operano da remoto di individuare precocemente segnali di potenziali problemi ben prima che diventino guasti gravi richiedenti interventi in loco.

Rockwell Automation GuardLogix + PanelView Edge con FactoryTalk Analytics

Quando i controllori di sicurezza GuardLogix di Rockwell operano insieme agli HMIs PanelView Edge, creano quadri di comando motore conformi agli standard SIL 3 e PLe per un funzionamento sicuro. Questi sistemi permettono agli ingegneri di effettuare il debug da remoto tramite FactoryTalk Hub senza compromettere i protocolli di sicurezza. La funzionalità CIP Security garantisce la sicurezza di tutti i trasferimenti dati tra le attrezzature sul campo produttivo e il software di analisi presso la sede centrale. Utilizza la crittografia per impedire che informazioni importanti vengano manomesse durante il transito attraverso le reti. FactoryTalk Analytics va oltre analizzando i record delle prestazioni passate ed identificando problemi prima che diventino guasti gravi. Ad esempio, può rilevare segnali di usura dei cuscinetti o squilibri nelle fasi elettriche ben prima che gli operatori notino qualcosa di anomalo. Quando viene rilevato un comportamento sospetto, il sistema genera automaticamente richieste di assistenza. Anche in caso di riduzione della velocità di connessione o fluttuazioni del segnale sulle reti cellulari, particolari tecniche di gestione della larghezza di banda mantengono i diagnosticivi in funzione regolare, garantendo al contempo un controllo preciso dei motori in tempo reale.

Considerazioni Critiche per l'Implementazione del Debug Remoto

Segmentazione della Rete Zero-Trust e Accesso Remoto Sicuro

Per quanto riguarda il debug remoto, le aziende devono adottare quello che viene definito un approccio di tipo zero trust. Fondamentalmente, niente ottiene più automaticamente la fiducia, nemmeno i dispositivi situati all'interno della rete aziendale. Per gli ambienti industriali, la segmentazione della rete ha senso. È opportuno suddividere le reti mediante VLAN o perimetri definiti via software, in modo che i pannelli di controllo dei motori siano separati dai normali sistemi IT. Le tradizionali VPN sono un problema in attesa di accadere, poiché aprono semplicemente ulteriori porte agli attaccanti. Soluzioni migliori includono controlli di accesso basati su certificati, la gestione degli utenti con privilegi speciali e la configurazione di diritti di accesso temporanei, solo quando necessari. Microsoft ha scoperto che l'aggiunta dell'autenticazione a più fattori riduce del 99,9% circa gli accessi con credenziali rubate, anche se nessuno sa con certezza se tale valore sia esatto. Le aziende devono inoltre eseguire regolarmente test di sicurezza e disporre di solide politiche pronte per le verifiche di audit. Tali politiche dovrebbero definire come i dispositivi vengono aggiunti al sistema, quando le sessioni terminano automaticamente e cosa accade quando si rileva una violazione. Mantenere tutto questo in ordine aiuta a rispettare la normativa e a rimanere protetti dagli attacchi.

Latenza, larghezza di banda e limitazioni diagnostica in tempo reale

Le prestazioni della rete influiscono direttamente sulla fedeltà del debug remoto:

- Una latenza superiore a 200 ms introduce ritardi percepibili nei cicli di comando-risposta.

- Una larghezza di banda inferiore a 5 Mbps limita il throughput per diagnostica con forme d'onda ad alta risoluzione o video.

- Una perdita di pacchetti superiore al 30% degrada lo streaming in tempo reale e l'accuratezza della correlazione degli eventi.

Per mitigare questi vincoli:

- Assegnare priorità al traffico OPC UA e diagnostico utilizzando politiche QoS.

- Ridistribuire il pre-elaborazione ai nodi di edge computing, filtrando il rumore, aggregando le tendenze e generando avvisi a livello locale.

- Pianificare le attività ad alto consumo di banda, come gli aggiornamenti del firmware o l'esportazione completa dei log di sistema, durante finestre di manutenzione programmate o in orari di scarico.

Una pianificazione proattiva della capacità di rete, non un intervento reattivo di risoluzione dei problemi, è fondamentale per mantenere un accesso remoto affidabile senza compromettere la continuità operativa.

Scegli Bozhi: pannello professionale di controllo motore con debug remoto affidabile

Domande frequenti (FAQ)

Qual è il ruolo dei protocolli di comunicazione integrati nei pannelli di controllo motore?

I protocolli di comunicazione integrati come Modbus TCP/IP, EtherNet/IP e OPC UA facilitano la connettività e la diagnostica remota fornendo uno scambio dati standardizzato e affidabile, supportando il controllo sincronizzato e garantendo trasferimenti dati sicuri.

In che modo le funzionalità del firmware influiscono sul debug remoto?

Secure Boot, gli aggiornamenti OTA e le API di diagnostica migliorano l'affidabilità e la sicurezza del debug remoto impedendo l'esecuzione di codice non autorizzato, consentendo aggiornamenti del firmware non invasivi e fornendo accesso a dati strutturati sullo stato della macchina.

Quali sono alcune considerazioni fondamentali per l'implementazione del debug remoto?

Le considerazioni principali per il debug remoto includono l'adozione di un approccio di segmentazione della rete basato sul modello zero-trust, la garanzia di un accesso remoto sicuro, la gestione della latenza e della larghezza di banda, e la valutazione delle limitazioni diagnostiche in tempo reale al fine di mantenere l'efficacia operativa.

Indice

- Come l'Architettura del Pannello di Controllo Motore Abilita il Debug Remoto

- Pannelli di controllo motore principali verificati per il debug remoto

- Considerazioni Critiche per l'Implementazione del Debug Remoto

- Scegli Bozhi: pannello professionale di controllo motore con debug remoto affidabile

- Domande frequenti (FAQ)